Évaluer le risque cyber chez les fournisseurs : pourquoi et comment transformer vos pratiques ?

La dépendance croissante des entreprises à des écosystèmes numériques vastes et interconnectés transforme profondément la manière dont le risque cyber doit être appréhendé. L’édition 2025 de l’Observatoire TPRM, menée par Board of Cyber et le CESIN, confirme une tendance devenue centrale : le risque cyber fournisseur n’est plus périphérique, il est désormais stratégique et reconnu comme un risque systémique par une majorité d’organisations. Pourtant, malgré cette prise de conscience, les méthodes d’évaluation demeurent encore largement perfectibles et souvent insuffisamment industrialisées.

Contexte : Cybersécurité et TPRM, un enjeu devenu structurant.

La généralisation des services numériques, l’externalisation des processus et l’uniformisation des technologies ont considérablement élargi la surface d’attaque des organisations. Selon l’Observatoire, 81,8 % des entreprises considèrent le risque fournisseur comme important ou très important Observatoire TPRM 2025 _ CESIN ….

Dans le même temps, la pression réglementaire s’intensifie : NIS2, DORA, AI Act… autant de cadres qui imposent des exigences accrues de sécurité et de contrôle.

Cette montée en maturité se traduit par une gouvernance plus structurée : 60 % des entreprises centralisent désormais la gestion du risque fournisseurs, et 54 % portent le sujet jusque dans les Comex Observatoire TPRM 2025 _ CESIN ….

La cybersécurité fournisseur n’est donc plus seulement un sujet technique : c’est un thème de gouvernance et de résilience qui engage l’ensemble de l’organisation.

De nouveaux personas mais des méthodes encore trop limitées.

L’étude met en avant l’émergence de nouveaux personas impliqués dans le TPRM : au-delà du RSSI, la direction juridique, les achats, les métiers et la conformité se retrouvent de plus en plus sollicités. Cette pluralité d’acteurs montre une volonté d’intégrer le risque cyber fournisseur dans une logique transversale.

Pourtant, malgré cette mobilisation, les méthodes d’évaluation restent encore trop centrées sur le questionnaire auto-déclaratif, un outil jugé chronophage, peu fiable et difficilement industrialisable.

Selon l’Observatoire :

- 60 % des entreprises utilisent encore des questionnaires de sécurité (en baisse, mais toujours majoritaire)

- 75 % recourent au Plan d’Assurance Sécurité (PAS)

- Les démarches plus objectives – certification SOC 2, audit, notation externe – progressent mais demeurent minoritaires Observatoire TPRM 2025 _ CESIN ….

Ce paradoxe illustre une maturité croissante, mais encore bridée par les outils.

Les quatre grandes difficultés de l’évaluation du risque cyber fournisseurs.

Les entreprises interrogées identifient des freins récurrents. L’Observatoire 2025 permet d’en dégager quatre obstacles majeurs :

1. Le manque de ressources humaines et financières

68 % des organisations déclarent manquer de moyens pour mener les évaluations nécessaires. Cette limite structurelle empêche un pilotage à grande échelle des fournisseurs.

2. La difficulté à engager les fournisseurs

64 % peinent à obtenir des réponses complètes, fiables ou dans les délais. Les partenaires, notamment les géants du cloud, refusent parfois de se soumettre à certains audits ou questionnaires.

3. Un niveau de maturité hétérogène chez les tiers

52 % des entreprises constatent que leurs fournisseurs ne sont pas en mesure d’atteindre les niveaux de sécurité attendus. La supply chain reste donc très fragile.

4. Le passage à l’échelle et l’absence de mutualisation

41 % des entreprises citent l’incapacité à industrialiser les processus.

Et 31 % regrettent le manque de plateformes partagées permettant d’éviter les audits redondants Observatoire TPRM 2025 _ CESIN ….

Ces constats confirment l’urgence d’un changement de modèle : l’évaluation fournisseur ne peut plus reposer sur des campagnes manuelles, ni sur la seule bonne volonté des tiers.

Quand et comment identifier le risque cyber de vos fournisseurs ?

L’Observatoire révèle que 63 % des entreprises évaluent moins de 50 fournisseurs par an alors qu’elles en comptent souvent plusieurs centaines ou milliers. Ce manque de vigilance est souvent due à la méthodologie utilisée qui ne permet pas de traiter les retours des questionnaires des fournisseurs…quand ceux-ci répondent.

Pourtant, l’identification du risque cyber doit intervenir dès trois moments clés :

1. Lors du référencement du fournisseur

Évaluer la criticité du service, les accès aux données et le niveau d’intégration dans le SI.

68 % des entreprises ont désormais instauré un système de classification des risques, en forte progression (Observatoire TPRM 2025 _ CESIN)

2. Avant la contractualisation

Intégrer des clauses de sécurité, des exigences de certification et des droits d’audit.

Pour 9 entreprises sur 10, le contrat reste le principal levier de pilotage.

3. En continu durant la relation

Les risques évoluent : vulnérabilités, incidents, fuites de données, changement d’infrastructure.

Or aujourd’hui, seule une minorité des organisations surveille en continu l’exposition de leurs tiers.

L’enjeu : passer d’une évaluation ponctuelle à une surveillance vivante et dynamique.

Solution : L’ automatisation et mutualisation : le futur de l’évaluation cyber fournisseurs

La conclusion de l’Observatoire est claire : 80 % des entreprises sont prêtes à mutualiser l’évaluation des fournisseurs, et 77 % souhaitent s’appuyer davantage sur les certifications reconnues (ISO, SOC 2, etc.) pour réduire les questionnaires

Deux tendances structurantes se dessinent :

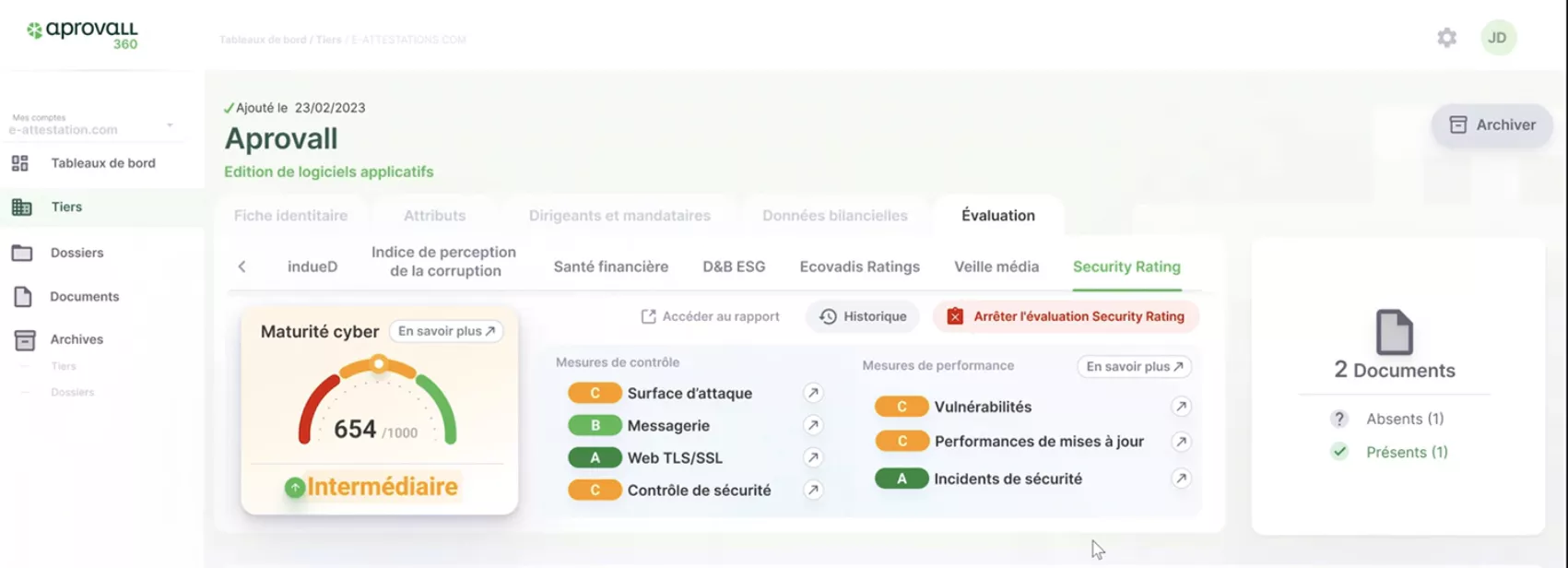

1. L’automatisation des contrôles

Les RSSI expriment une forte demande d’outils capables de :

- Collecter automatiquement les preuves

- Analyser en continu la posture de sécurité

- Générer des alertes en cas de dérive

- Réduire la charge opérationnelle liée aux questionnaires

- Automatiser les évaluations

Cette automatisation devient indispensable pour passer à l’échelle.

2. La mutualisation des évaluations : un modèle d’avenir

L’étude souligne une aspiration forte à un modèle collectif fondé sur :

- Des référentiels partagés

- Des évaluations tierces réutilisables

- La reconnaissance mutuelle des certifications

- Un cadre de confiance institutionnel

Comme le résume un RSSI interrogé :

« La mutualisation est la seule alternative viable pour sortir d’un système inefficace, chronophage et trop dépendant de questionnaires remplis pour se donner bonne conscience. » Observatoire TPRM 2025 _ CESIN

Passez à une gestion proactive dès aujourd’hui !

Avec Aprovall360, bénéficiez d’une solution intuitive et puissante, adaptée aux exigences des secteurs les plus réglementés. Ne subissez plus les risques : anticipez-les, mesurez-les et pilotez-les en toute confiance.

Ces articles pourraient vous intéresser

-

09 février 2026Maturité cyber fournisseurs : évaluer sans audit sur site et piloter le risque tiersCyberComment évaluer la maturité cyber de vos fournisseurs sans audit sur site ? Cartographie du risque, parcours proportionnés, preuves, cyber ratings et suivi continu.

09 février 2026Maturité cyber fournisseurs : évaluer sans audit sur site et piloter le risque tiersCyberComment évaluer la maturité cyber de vos fournisseurs sans audit sur site ? Cartographie du risque, parcours proportionnés, preuves, cyber ratings et suivi continu.Lire plus

-

10 février 2026Risques cyber tiers : intégrer le TPRM dans votre cartographie des risquesCyberComment intégrer les risques cyber des tiers dans votre cartographie globale : score de cyber risque, criticité TPRM, matrice de priorisation et pilotage continu.

10 février 2026Risques cyber tiers : intégrer le TPRM dans votre cartographie des risquesCyberComment intégrer les risques cyber des tiers dans votre cartographie globale : score de cyber risque, criticité TPRM, matrice de priorisation et pilotage continu.Lire plus

-

14 février 2026Cybersécurité des tiers : qui doit piloter (DSI, RSSI, Achats ou Conformité) ?CyberDSI, RSSI, Achats, Conformité : qui pilote la cybersécurité des tiers ? Rôles, limites et modèle de gouvernance TPRM pour un pilotage partagé et durable.

14 février 2026Cybersécurité des tiers : qui doit piloter (DSI, RSSI, Achats ou Conformité) ?CyberDSI, RSSI, Achats, Conformité : qui pilote la cybersécurité des tiers ? Rôles, limites et modèle de gouvernance TPRM pour un pilotage partagé et durable.Lire plus

-

16 février 2026TPRM cyber : centraliser preuves & audits fournisseursCyberComment une plateforme TPRM centralise preuves, audits et questionnaires cyber des fournisseurs, améliore la traçabilité et pilote la maturité cyber dans le temps (NIS2, DORA, RGPD).

16 février 2026TPRM cyber : centraliser preuves & audits fournisseursCyberComment une plateforme TPRM centralise preuves, audits et questionnaires cyber des fournisseurs, améliore la traçabilité et pilote la maturité cyber dans le temps (NIS2, DORA, RGPD).Lire plus