Cyber tiers : pourquoi les fournisseurs sont le maillon faible

Pourquoi les tiers sont devenus le point faible cyber : attaques indirectes, exigences NIS2/DORA/RGPD et méthode TPRM pour cartographier, prouver, piloter.

Découvrez nos derniers articles sur la gouvernance des tiers, la gestion des risques et la conformité. Bénéficiez d’analyses approfondies, de points de vue d’experts et de conseils pratiques pour vous aider à relever les défis complexes du secteur et à optimiser vos relations avec les tiers.

Pourquoi les tiers sont devenus le point faible cyber : attaques indirectes, exigences NIS2/DORA/RGPD et méthode TPRM pour cartographier, prouver, piloter.

Automatisez jusqu’à 80 % des contrôles de conformité tiers avec un TPRM IA. Preuves, scoring, analyse documentaire : moins de tâches, plus d’auditabilité.

Relances, portails multiples, formats redondants : la supplier fatigue freine la relation achats-fournisseurs. Voici comment l’automatisation TPRM fluidifie les échanges et réduit la charge documentaire.

Les entreprises et les organisations publiques collaborent aujourd’hui avec des écosystèmes de fournisseurs, sous-traitants et partenaires commerciaux d’une ampleur inédite. Un grand groupe industriel peut gérer jusqu’à 50 000 tiers actifs, répartis sur plusieurs pays et niveaux de sous-traitance. Cette réalité soulève une question centrale : comment piloter efficacement les risques tiers dans un environnement […]

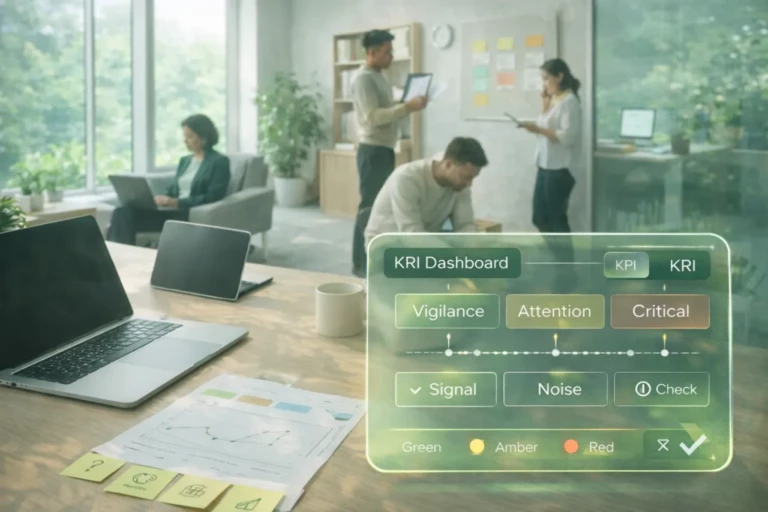

Que se passe-t-il après le déploiement d’un tableau de bord KRI ? Retours d’expérience, ajustement des seuils, fatigue d’alertes, intégration BI et pilotage TPRM pour passer de la donnée à l’action.

KRI fournisseurs : apprenez à relier vos indicateurs de risque tiers aux objectifs financiers (trésorerie, marges, coûts non planifiés). Méthode TPRM, seuils, scénarios et dashboards.

KRI fournisseurs : suivez le risque tiers au quotidien avec 5–10 indicateurs actionnables (finance, cyber, conformité), seuils et alertes TPRM.

TPRM silos organisationnels : centralisez les données fournisseurs, alignez Achats, Juridique, IT, Compliance et accélérez les décisions avec une traçabilité partagée.

Risques fournisseurs cachés : pourquoi les Achats sous-estiment les rangs 2/3, l’impact financier et comment passer à la surveillance continue.